Иии...я внезапно вспомнил про то, что у меня есть блог, и даже сразу появилась идея о чём написать.А писать я буду о том, что делать, если у вас появилась база аккаунтов какого-нибудь гавносервера World of Warcraft.

Предыстория

Не так давно через фри-ланс.ру я нашёл задание расширить функционал WOW сайта сервера warkeeper.net, собственно был указан ряд вещей, которые нужно было сделать, и цена. Не буду вдаваться в подробности, но на 70% выполнения работы (без предоплаты) на сервере произошла революция, какой-то МПХ скоммуниздил всё ПО сервера и вступив в какую-то команду -гениальных-перспективных-разработчиков- объединил наработки варкипера с уже существующим там сервером. После этого их организатор сказал что они решили начать всё сначала и то, чем я занимался уже неактуально, денег за это мне не дадут. Но что-то я увлёкся...Суть в том что в процессе всего этого хрен пойми чего у меня был доступ к БД сервера, и я сделал дамп, так, на всякий случай.

После того как наш последний диалог с их организатором был окончен, я начал думать как бы реализовать эту базу, но по всей видимости в таком виде она ни кого не интересовала. После кучи времени потраченного на поиск было найдено простое, хотя возможно не самое эффективное решение.

Собственно, сабж

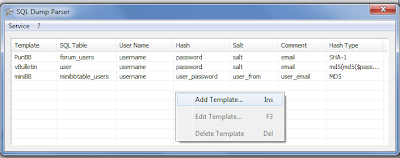

Для подбора паролей к аккаунтам базы я использовал софтину PasswordPro (3.1.0.0). Она платна, но я думаю вы понимаете, что мы делаем с платными программами =_=. Стоит она 1000р. Очень приятным моментом оказалось наличие плагина для парсинга бд (Service - Plugins... - SQL Dump Parser):

По умолчанию есть шаблоны для баз популярных форумных движков, но нам они не подходят, делаем свой, в соответствии с полями нашей базы заполняем форму:

После чего в окне модуля выбираем Service - Open Dump и указываем на наш дамп базы *.sql.

Ого, 155к записей..Тыкаем Да, и в окне программы (к моему удивлению - мгновенно) появляется список из наших 155018 аккаунтов.

Теперь самое сложное - дождаться когда же подберутся пароли. PasswordPro при переборе использует только процессор, а значит ждать конца придется очень долго.

К счастью, около 15% паролей можно получить почти сразу (примерно 3.5 часа на моём athlon II x3 425 (2.7 гГц)), воспользовавшись режимом Preliminary attack, который по всей видимости перебирает самые простые и популярные пароли вроде 12345, qwerty, а также пробует в качестве пароля само имя аккаунта. После окончания процесса можно продолжить расшифровку, выбрав режим перебора по словарю, брутфорс, и т.д.

Когда решите, что расшифровано достаточное количество паролей, для дальнейшей деятельности будет удобно экспортировать данные в файл (File - Export...).

Для последующей обработки программой будет удобно подобное содержимое файла:

логин:пароль\n

логин:пароль\n

и т.д.

Получить такой файл можно выставив соответствующие галочки:

Дамп базы данных аккаунтов сервера warkeeper.net, также на 100% подходящий к wow.rus-dev.com можно скачать ЗДЕСЬ.

Несмотря на то, что дамп от 2011-07-11, уверен большая часть паролей будет по-прежнему актуальна.

В следущей части будет рассказано как с помощью Sikuli IDE наделать скринов с полученных нами аккаунтов, дабы узнать что на них.

Комментариев нет:

Отправить комментарий